Blockchain

En 1992, un groupe de cryptographes a formé la liste de diffusion Cypherpunk pour discuter de divers sujets axés sur la confidentialité numérique. Le groupe inclut les créateurs de SSL, Tor, BitTorrent et Wikileaks. Parmi eux, Adam Black, Wei Dai et Nick Szabo ont proposé différents algorithmes tolérants aux pannes byzantines. Ces algorithmes permettent à un système de fonctionner même si certains de ses noeuds sont en défaut ou agissent de manière malveillante. Ces concepts ont conduit à la publication par Satoshi Nakamoto du livre blanc Bitcoin en 2008, introduisant la première blockchain publique.

Une blockchain est une base de données distribuée stockée dans des blocs contigus liés cryptographiquement. Chaque bloc contient des données transactionnelles, un horodatage, et un pointeur de hachage vers le bloc précédent. Différents noeuds enregistrent tous ces blocs, et un mécanisme de consensus vérifie l'intégrité du prochain bloc produit. Dans le cas de Bitcoin, le mécanisme de consensus est le Proof of Work (PoW), qui nécessite une quantité, non négligeable mais possible, d'efforts énergétiques pour valider les blocs. Parmi les autres mécanismes de consensus, citons notamment le Proof of Stake(PoS) et le Proof of Authority(PoA).

En 2015, la blockchain 2.0 est née avec la création d'Ethereum. Celle ci diffère de ses prédécesseurs par le fait de pouvoir exécuter du code automatiquement et de manière décentralisée, grâce au concept Smart Contracts, au lieu de ne permettre que les transactions par jetons.

Il existe trois types de blockchains :

- Publique : permet à tout le monde de se joindre en tant que noeud, et est souvent considérée comme décentralisée. Exemple : Bitcoin.

- Autorisée : contrôlée par une organisation ou un groupe d'organisations qui décident qui peut gérer un noeud. Exemple : Energy Web, par le biais d'un consortium d'entreprises internationales en énergie.

- Hybride : gérée par une seule organisation, mais avec une couche publique effectuant certaines validations de transactions. Exemple : IBM food trust.

Les Couches de blockchains publiques :

- Couche 0 : protocoles pour l'interopérabilité entre les blockchains ainsi qu'avec les bases de données non-blockchain. Exemple : Avalanche et Polkadot.

- Couche 1 : blockchains traditionnelles, généralement avec un algorithme de consensus PoW ou PoS.

- Couche 2 : développée au dessus d'autres blockchains afin de les faire évoluer grâce à des state channels, des sidechains et d'autres solutions.

- En savoir plus

- Wikipédia

Articles associés

La blockchain pour les nuls 2 : Crypto-monnaies, portefeuilles et DApps

Catégories : Adaltas Summit 2021, Infrastructure | Tags : Cryptographie, Infrastructure, Blockchain, Consensus

Beaucoup de gens possèdent des crypto-monnaies aujourd’hui. Mais détenir quelques tokens sur un échange ne signifie pas interagir avec la blockchain. Les actifs que vous tradez ne sont que des nombres…

Par LEONARD Gauthier

12 avr. 2022

La blockchain pour les nuls 1 : blockchains et mécanismes de consensus

Catégories : Adaltas Summit 2021, Infrastructure, Formation | Tags : Cryptographie, Infrastructure, Blockchain, Consensus

Les crypto-monnaies sont en plein essor en 2021, avec une capitalisation boursière passant de 750 à plus de 3 000 milliards de dollars. Soyons honnêtes, cela est principalement dû à la spéculation…

Par LEONARD Gauthier

18 janv. 2022

Adaltas Summit 2021, seconde édition sur l'Île de Beauté

Catégories : Adaltas Summit 2021, Formation | Tags : Ansible, Hadoop, Spark, Azure, Blockchain, Deep Learning, Docker, Terraform, Kubernetes, Node.js

Pour sa seconde édition, l’ensemble de l’équipe Adaltas se réunit en Corse pour une semaine avec 2 jours dédiés à parler tech les 23 et 24 septembre 2021. Après une année et demi de restriction…

Par WORMS David

21 sept. 2021

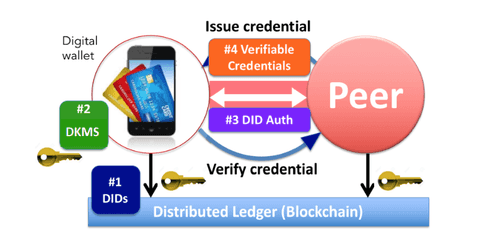

Les identités auto-souveraines

Catégories : Gouvernance des données | Tags : Authentification, Blockchain, Cloud, IAM, Livre de compte (ledger)

Vers une identité numérique fiable, personnelle, persistante et portable pour tous. Problèmes d’identité numérique Les identités auto-souveraines sont une tentative de redéfinir le notion d’identité…

Par MELLAL Nabil

23 janv. 2019